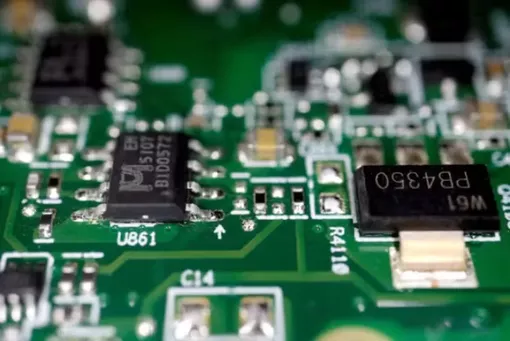

Vào tháng 1 năm nay, các cơ quan thực thi pháp luật ở châu Âu và Bắc Mỹ đã hợp tác như một phần của nỗ lực phối hợp nhằm phá vỡ và hạ gục mạng botnet Emotet.

Tuy nhiên, nhiều nhà cung cấp và chuyên gia bảo mật trên thế giới, bao gồm nhóm các chuyên gia bảo mật Cryptolaemus của Đức, công ty phần mềm GData và Advanced Intel đã phát hiện ra các dấu hiệu cho thấy mã độc Emotet sắp hoạt động trở lại.

Mã độc khét tiếng Emotet đã trở lại

Thông tin từ GData cho biết: “Vào khoảng 9:26 tối, giờ UTC, ngày 14 tháng 11 vừa qua, chúng tôi đã quan sát thấy trên một số trình theo dõi Trickbot của chúng tôi rằng robot mạng (bot) đã cố tải một tệp thư viện liên kết động (DLL) vào hệ thống.

Theo quá trình xử lý nội bộ, các tệp DLL này đã được xác định là mã độc Emotet… Hiện tại, chúng tôi tin tưởng cao rằng các động thái này là dấu hiệu của sự tái sinh mã độc Emotet khét tiếng”.

Mã độc Emotet đã phát triển thành giải pháp phù hợp cho tội phạm mạng sử dụng cơ sở hạ tầng của nó để truy cập vào các hệ thống được nhắm mục tiêu trên quy mô toàn cầu. Các nhà khai thác của nó sau đó đã bán quyền truy cập này cho các nhóm tội phạm mạng khác để triển khai mã độc tống tiền (ransomware) bao gồm Ryuk, Conti, ProLock, Egregor và một số nhóm khác.

Báo cáo về sự phát triển của mã độc Emotet, trang tin tức công nghệ BleepingComputer lưu ý rằng, mã độc này đã có sự thay đổi chiến thuật rõ ràng, các tác nhân đe dọa đằng sau sự hồi sinh của Emotet hiện đang sử dụng một phương pháp được đặt tên là “Chiến dịch Reacharound” để xây dựng lại mạng botnet Emotet bằng cách sử dụng cơ sở hạ tầng hiện có của phần mềm độc hại TrickBot.

Nhóm các chuyên gia bảo mật Cryptolaemus cũng đã bắt đầu phân tích trình tải Emotet mới, và đã phát hiện ra những thay đổi so với trước đây. Nhóm này cho biết: “Cho đến nay, chúng tôi chắc chắn có thể xác nhận rằng bộ đệm lệnh đã thay đổi. Bây giờ có 7 lệnh thay vì 3 đến 4 lệnh như trước đây. Có vẻ như là các tùy chọn thực thi khác nhau cho các tệp nhị phân đã được tải xuống”.

Các nhà nghiên cứu bảo mật cũng cho rằng, mặc dù họ không tìm thấy bất kỳ dấu hiệu nào cho thấy mạng botnet Emotet thực hiện hoạt động gửi thư rác hoặc tìm thấy bất kỳ tài liệu độc hại nào có chứa phần mềm độc hại, nhưng đó chỉ là vấn đề thời gian.

Liên quan đến vấn đề này, chuyên gia bảo mật Vitali Kremez đến từ công ty Advanced Intel nhận định: “Đây là một dấu hiệu ban đầu cho thấy khả năng hoạt động trở lại của phần mềm độc hại Emotet, điều này sẽ thúc đẩy các hoạt động ransomware lớn trên toàn cầu trong thời gian tới”.

Theo PHAN VĂN HÒA (Vietnamnet)

Đọc nhiều

Đọc nhiều