Lỗi bảo mật mới được phát hiện trên Windows liên quan đến cách thức hệ điều hành này hoạt động (Ảnh: Kaspersky).

Lỗi bảo mật mới được phát hiện trên Windows liên quan đến cách thức hệ điều hành này hoạt động (Ảnh: Kaspersky).

Theo các chuyên gia của Kaspersky, lỗ hổng bảo mật PhantomRPC ảnh hưởng đến cơ chế RPC (Remote Procedure Call - Gọi thủ tục từ xa), một thành phần cốt lõi cho phép các tiến trình trên Windows giao tiếp với nhau.

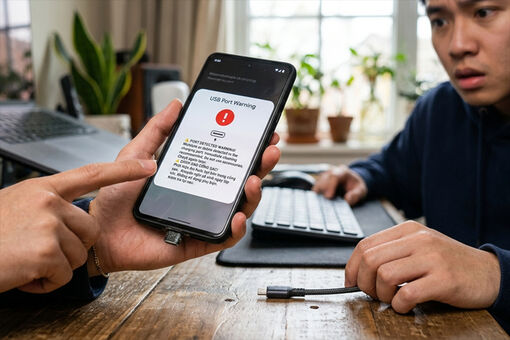

Các chuyên gia của Kaspersky cho biết lỗ hổng này không bắt nguồn từ một lỗi cụ thể, mà bắt nguồn từ cách thức hệ thống hoạt động, cho phép tin tặc khai thác để nâng quyền truy cập ngay trên hệ thống. Trong trường hợp một tiến trình có quyền giả mạo (impersonation), kẻ tấn công có thể tận dụng để giành quyền kiểm soát cấp hệ thống.

Tận dụng sơ hở này, tin tặc có thể triển khai một RPC server (thành phần trong mô hình mạng Windows, cho thấy các chương trình thực hiện các câu lệnh trên một máy tính từ xa như đang chạy trực tiếp trên máy tính) giả mạo để đánh lừa hệ thống.

Khi một tiến trình có đặc quyền hệ thống cao (như SYSTEM hoặc Administrator) cố gắng kết nối, server giả mạo của tin tặc sẽ đánh cắp định danh bảo mật của tiến trình đó và nâng quyền truy cập của chính mình lên mức cao nhất.

Các chuyên gia của Kaspersky cho biết tin tặc có thể nâng quyền truy cập từ các dịch vụ trên máy cục bộ hoặc dịch vụ liên quan đến kết nối mạng lên mức cao hơn, thậm chí chiếm quyền kiểm soát hệ thống.

Do vấn đề bắt nguồn từ điểm yếu trong khâu thiết kế, lỗ hổng này mở ra gần như vô số cách thức tấn công. Bất kỳ tiến trình hoặc dịch vụ mới nào sử dụng cơ chế giao tiếp từ xa (RPC) đều có thể trở thành một điểm khai thác mới để mở rộng quyền truy cập.

Cơ chế giao tiếp giữa các tiến trình (Interprocess Communication - IPC) trên Windows là một trong những thành phần phức tạp nhất của hệ điều hành, giữ vai trò kết nối các chương trình. Trong đó, cơ chế giao tiếp từ xa (RPC) là cơ chế cốt lõi, cho phép các tiến trình giao tiếp và thực thi chức năng của nhau, ngay cả khi hoạt động trong các môi trường riêng biệt, đồng thời đóng vai trò nền tảng cho các công nghệ giao tiếp cấp cao hơn.

Mặc dù các chuyên gia của Kaspersky đã thông báo về lỗi bảo mật đến Microsoft từ tháng 9/2025, Microsoft vẫn xếp lỗ hổng này ở mức “trung bình” và chưa phát hành bản vá lỗi.

Microsoft lập luận rằng việc khai thác lỗ hổng đòi hỏi tin tặc phải có sẵn đặc quyền giả mạo, đồng nghĩa với việc máy tính phải bị xâm nhập từ trước.

Tuy nhiên, các chuyên gia bảo mật của Kaspersky cảnh báo rằng đặc quyền này vốn đã có sẵn trên nhiều tài khoản dịch vụ phổ biến, khiến rủi ro thực tế cao hơn nhiều so với đánh giá của Microsoft. Lỗ hổng này được cho là ảnh hưởng đến tất cả các phiên bản Windows hiện nay, bao gồm cả Windows Server 2022 và 2025.

Theo Báo Dân Trí

Lỗi bảo mật mới được phát hiện trên Windows liên quan đến cách thức hệ điều hành này hoạt động (Ảnh: Kaspersky).

Lỗi bảo mật mới được phát hiện trên Windows liên quan đến cách thức hệ điều hành này hoạt động (Ảnh: Kaspersky).

Đọc nhiều

Đọc nhiều